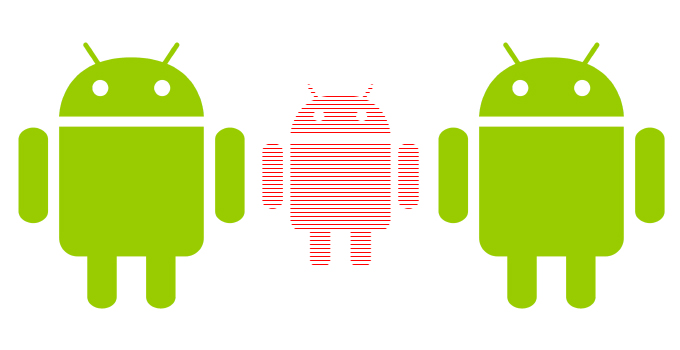

Μια μεγάλη παραβίαση ασφαλείας οδήγησε στη δημιουργία «αξιόπιστων» εφαρμογών κακόβουλου λογισμικού που μπορούν να αποκτήσουν πρόσβαση σε ολόκληρο το λειτουργικό σύστημα Android. Οι συσκευές από τη Samsung, την LG και άλλους κατασκευαστές είναι ευάλωτες.

Όπως επισημαίνει ειδικός σε θέματα ασφάλειας και προγραμματιστής Lukasz Siewierski, πρωτοβουλία της Google για την ασφάλεια Android Partner Vulnerability Initiative (APVI) δημόσια αποκάλυψε εκείνη ένα νέο exploit που καθιστά ευάλωτες τις συσκευές Samsung, LG, Xiaomi και άλλων κατασκευαστών. Η ουσία του προβλήματος είναι ότι αυτοί οι κατασκευαστές διέρρευσαν τα κλειδιά υπογραφής τους Android. Το κλειδί υπογραφής χρησιμοποιείται για να διασφαλιστεί ότι η έκδοση Androidu που εκτελείται στη συσκευή σας είναι νόμιμη, δημιουργήθηκε από τον κατασκευαστή. Το ίδιο κλειδί μπορεί επίσης να χρησιμοποιηθεί για την υπογραφή μεμονωμένων εφαρμογών.

Android έχει σχεδιαστεί για να εμπιστεύεται οποιαδήποτε εφαρμογή υπογράφεται με το ίδιο κλειδί που χρησιμοποιείται για την υπογραφή του ίδιου του λειτουργικού συστήματος. Ένας χάκερ με αυτά τα κλειδιά υπογραφής εφαρμογής θα μπορούσε να χρησιμοποιήσει το σύστημα "κοινόχρηστο αναγνωριστικό χρήστη". Androidu για να εκχωρήσετε πλήρη δικαιώματα σε επίπεδο συστήματος στο κακόβουλο λογισμικό της επηρεαζόμενης συσκευής. Αυτό θα επέτρεπε σε έναν εισβολέα να έχει πρόσβαση σε όλα τα δεδομένα της επηρεαζόμενης συσκευής.

Αξίζει να σημειωθεί ότι αυτή η ευπάθεια δεν εμφανίζεται μόνο κατά την εγκατάσταση μιας νέας ή άγνωστης εφαρμογής. Από αυτά τα κλειδιά που διέρρευσαν AndroidΣε ορισμένες περιπτώσεις, χρησιμοποιείται επίσης η υπογραφή κοινών εφαρμογών, συμπεριλαμβανομένης της εφαρμογής Bixby σε ορισμένα τηλέφωνα Galaxy, ένας εισβολέας θα μπορούσε να προσθέσει κακόβουλο λογισμικό σε μια αξιόπιστη εφαρμογή, να υπογράψει την κακόβουλη έκδοση με το ίδιο κλειδί και Android θα το εμπιστευόταν ως «ενημέρωση». Αυτή η μέθοδος θα λειτουργούσε ανεξάρτητα από το αν η εφαρμογή προερχόταν αρχικά από τα καταστήματα Google Play και Galaxy Αποθηκεύστε ή έχει φορτωθεί πλευρικά.

Σύμφωνα με την Google, το πρώτο βήμα για την επίλυση του προβλήματος είναι η επηρεαζόμενη εταιρεία να αντικαταστήσει (ή να «γυρίσει») τη δική της androidov κλειδιά υπογραφής. Επιπλέον, ο γίγαντας λογισμικού προέτρεψε όλους τους κατασκευαστές smartphone με το σύστημά του να ελαχιστοποιήσουν δραστικά τη συχνότητα χρήσης κλειδιών για την υπογραφή εφαρμογών.

Μπορεί να σας ενδιαφέρει

Η Google λέει ότι από τότε που αναφέρθηκε το ζήτημα τον Μάιο του τρέχοντος έτους, η Samsung και όλες οι άλλες εταιρείες που επηρεάζονται έχουν ήδη «λάβει διορθωτικά μέτρα για να ελαχιστοποιήσουν τον αντίκτυπο αυτών των μεγάλων παραβιάσεων ασφάλειας στους χρήστες». Ωστόσο, δεν είναι απολύτως σαφές τι ακριβώς σημαίνει αυτό, καθώς ορισμένα από τα ευάλωτα κλειδιά σύμφωνα με τον ιστότοπο APKMirror τις τελευταίες μέρες χρησιμοποίησε το v androidΕφαρμογές Samsung.

Η Google σημείωσε ότι η συσκευή με Androidπροστατεύονται από αυτήν την ευπάθεια με διάφορους τρόπους, συμπεριλαμβανομένης της δυνατότητας ασφαλείας Google Play Protect. Πρόσθεσε ότι το exploit δεν έφτασε σε εφαρμογές που διανέμονται μέσω του καταστήματος Google Play.

Τόσο ευάλωτη που δεν συνέβη τίποτα στη ζωή της. Αυτό είναι απλά μαλακίες.